Wordpress

Una vulnerabilidad grave expone todas las webs que usan WordPress a ataques

Los investigadores dicen que un fallo de seguridad en PHP podría dejar innumerables sitios web de WordPress abiertos para explotar

Wordpress

Los investigadores dicen que un fallo de seguridad en PHP podría dejar innumerables sitios web de WordPress abiertos para explotar

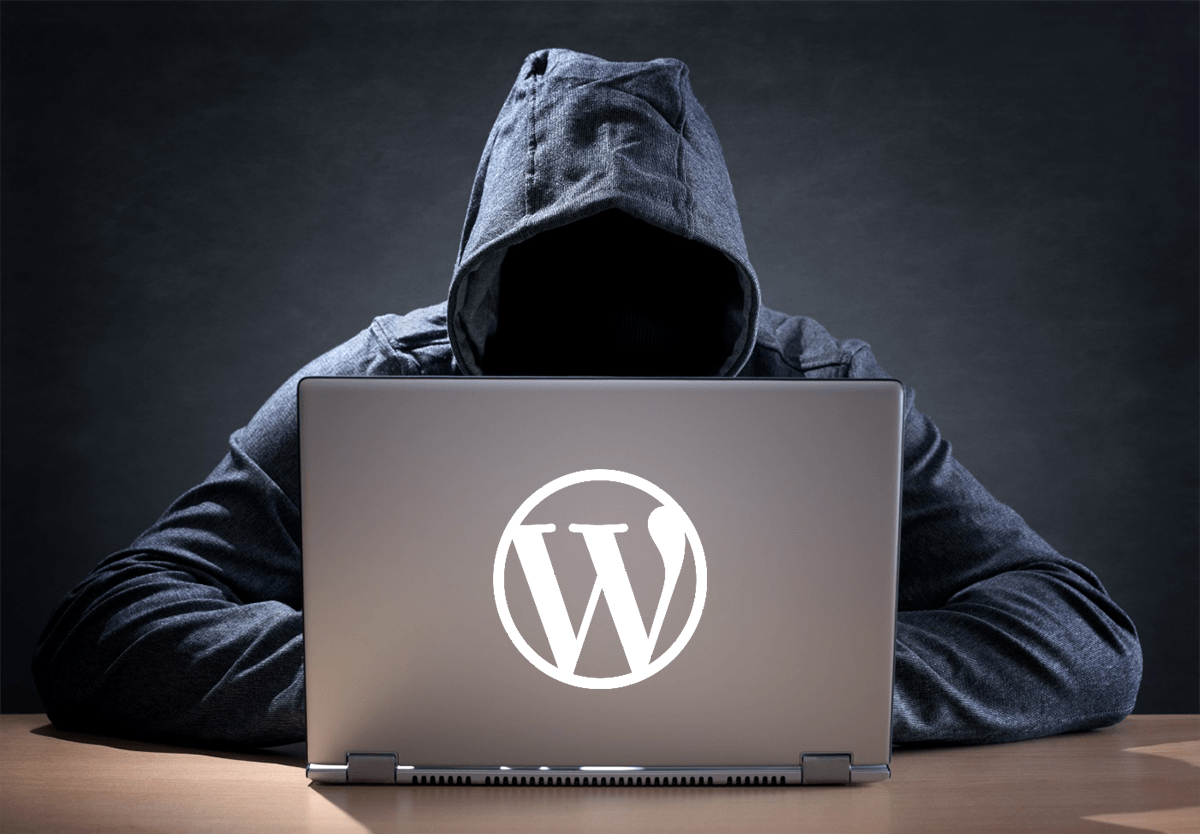

TLS

Una importante preocupación en el protocolo TSL 1.3 es el uso de un componente llamado "0-RTT" que efectivamente permite al cliente y al servidor recordar si han hablado antes y así evitar las comprobaciones de seguridad, utilizando las claves anteriores para comenzar a hablar inmediatamente. Eso hará

Procesador

Foreshadow ataca una característica de los procesadores Intel llamada Secure Guard Extensions (SGX), que están destinadas a ayudar a proteger los datos de un usuario en el procesador, incluso si todo el ordenador se encuentra controlado por un atacante SGX crea una sección de memoria segura en el chip diseñado

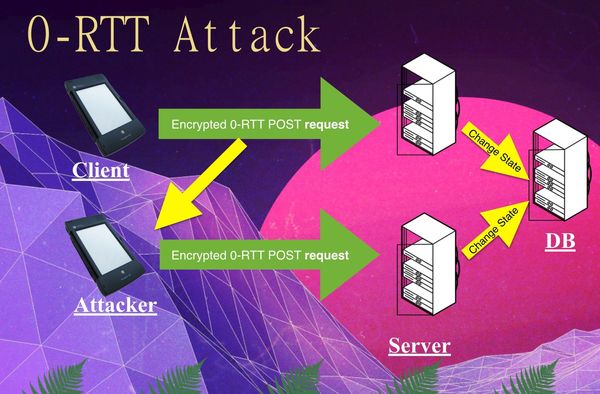

Vulnerabilidad

Una nueva técnica de ataque llamada "Man-in-the-Disk" aprovecha los protocolos de almacenamiento en aplicaciones de terceros para bloquear el dispositivo móvil Android de una víctima. Cuando consideramos los vectores de ataque móvil, podemos pensar en malware, vulnerabilidades de software y campañas de phishing. Sin embargo, la forma en

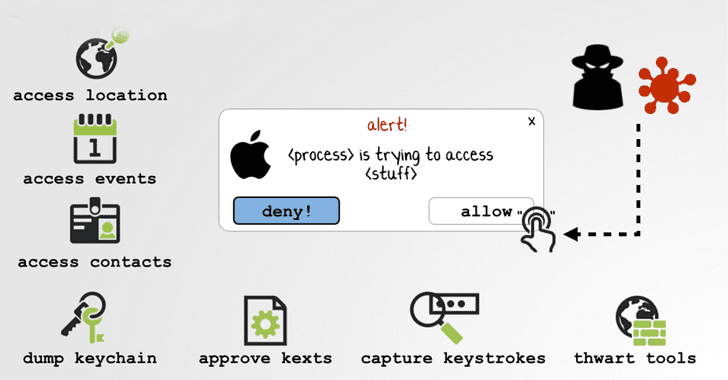

macOS

En una presentación que se demostró durante la Def Con 2018 con respecto a la vulnerabilidad de Zero-Day que se descubrió en el sistema operativo macOS High Sierra que permite que un atacante acceda al kernel utilizando clics invisibles. Básicamente, el acceso a nivel kernel permite obtener acceso sin igual

Oracle

Oracle insta a los usuarios a parchear sus instalaciones de Oracle Database para solucionar un problema de seguridad crítico que puede resultar en un compromiso total de la base de datos y el acceso del shell al servidor subyacente. Acerca de la vulnerabilidad (CVE-2018-3110) La vulnerabilidad (CVE-2018-3110) afecta las versiones

Android

Compañias como Asus, Essential, LG y ZTE se han comprometido a corregir los fallos de seguridad encontrados por la empresa de seguridad móvil Kryptowire. La investigación de la empresa tenía como objetivo señalar que algunos problemas de seguridad que se derivan del código escrito por las compañías telefónicas para modificar

Kernel

Los investigadores crean PoC de una técnica de ataque sin archivo al Kernel para una posterior explotación

Recientemente la firma de seguridad Check Point mostró la una nueva vulnerabilidad en WhatsApp. Está vulnerabilidad afecta al cifrado de los mensajes (La clave de descifrado se saca desde WhatsApp Web) que puede permitir a un atacante editar los mensajes de un chat, así como enviar mensajes en nombre del

Seguridad

Las aplicaciónes para Windows creadas en un sistema Linux no están tan protegidas de los ataques como pensabas

HP

Días después de lanzar su recompensa por encontrar vulnerabilidades en sus impresoras y ofrecer hasta 10,000 dólares para que los investigadores encuentren fallos en sus impresoras, HP ha lanzado dos correcciones de firmware para dos errores severos para las impresoras de tinta. Cientos de impresoras de inyección de tinta

Vulnerabilidad

Los investigadores encontraron 20 vulnerabilidades en SmartThings Hub de Samsung, lo que permite a los atacantes controlar las cerraduras inteligentes, controlar de forma remota la casa a través de cámaras conectadas y realizar otras funciones. Los investigadores de Cisco Talos, que publicaron un análisis técnico de las vulnerabilidades el jueves,