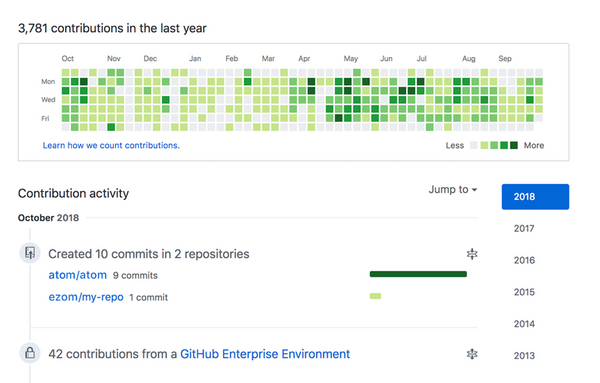

Github

Principales proyectos de código abierto 2018: Vscode, React-native, Tensorflow

Los principales proyectos de código abierto en Github que destacan este 2018 incluyen Tensorflow, la herramienta de automatización de TI Ansible y Kubernetes con el crecimiento más rápido en áreas como aprendizaje automático, impresión 3D y análisis de datos. Las clasificaciones fueron parte del informe Octoverse de Github, que se