La nueva vulnerabilidad llamada "FakesApp" de WhatsApp no es tan preocupante

Recientemente la firma de seguridad Check Point mostró la una nueva vulnerabilidad en WhatsApp.

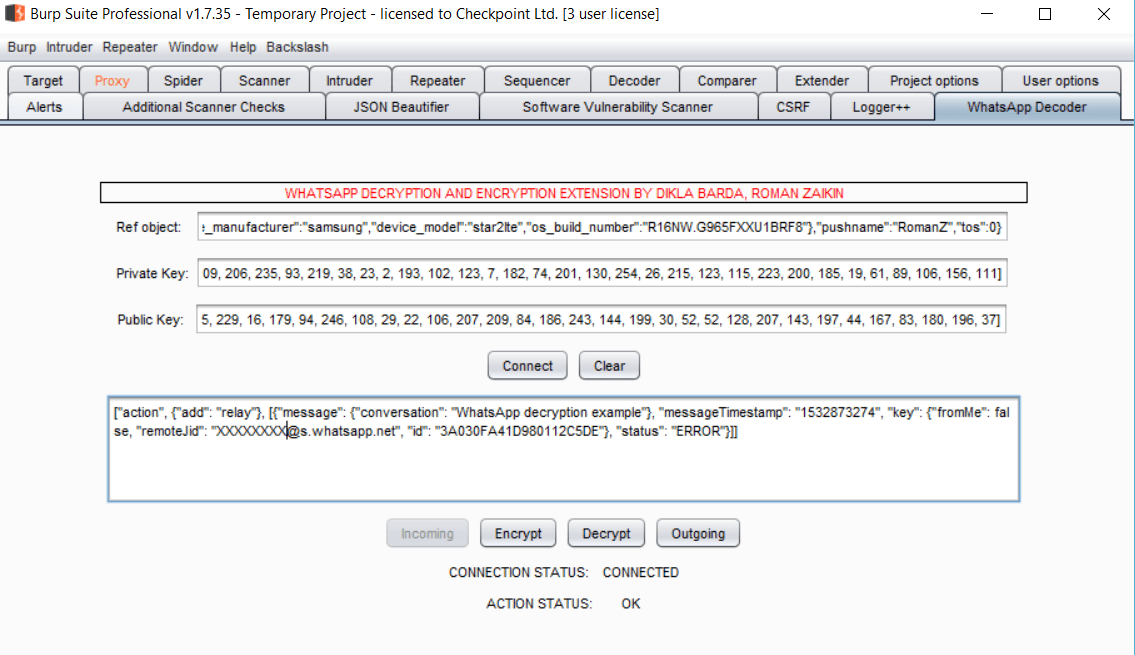

Está vulnerabilidad afecta al cifrado de los mensajes (La clave de descifrado se saca desde WhatsApp Web) que puede permitir a un atacante editar los mensajes de un chat, así como enviar mensajes en nombre del emisor.

Check Point por su parte advierte que el uso más peligroso que se le puede dar a este fallo de seguridad es realizar estafas o mandar noticias falsas.

Para que un atacante pueda realizar el ataque necesita usar WhatsApp Web

La vulnerabilidad llamada "FakesApp" permite a un atacante modificar los mensajes enviados en un grupo o una conversación privada. También es posible suplantar al receptor y generar mensajes que no ha escrito el realmente. Además de la posibilidad de suplantar a casi cualquier persona en un grupo.

Vídeo de la demostración de la vulnerabilidad "FakesApp":

En el vídeo podemos ver como mandan un mensaje a un miembro en concreto del grupo para que parezca que el mensaje se envió a todos los miembros del grupo. Pero en realidad el mensaje solo se le muestra a ese miembro y no al resto del grupo.

La respuesta a ese mensaje que escriba el receptor se mostrará al resto de los miembros del grupo.

Esto se logró

WhatsApp usa el protocolo protobuf2 para la comunicación. Los investigadores pasaron los datos de protobuf2 a JSON.

Analizando el Json pudieron ver los parámetros que se envían y manipularlos.

La compañía ha publicado la herramienta que usa WhatsApp Web como fuente para obtener las claves públicas y privadas para posteriormente descifrar el tráfico de esa sesión de WhatsApp Web (Solo funciona mientras la tengas abierta).

La herramienta la puedes descargar en GitHub y un informe donde detallan la vulnerabilidad

Hay que usar WhatsApp Web para obtener las claves públicas / privadasque se generan con cada sesión. Además de descifrar mensajes también pueden cifrarlos de nuevo

¿Cómo obtienen la clave de cifrado?

Primeramente entras en Chorome y inicias sesión en "web.whatsapp.com" (WhatsApp Web), con la sesión iniciada usando las herramientas de desarrollodor la página web de Whatsapp Web le proporciona las claves públicas y privadas. Estas claves las almacena en el almacenamiento de su navegador local.

Es importante saber que no necesitas las claves privadas de otra persona para simular mensajes, parece que la API te permite cambiar la acción de entrega de cualquier manera, sin hacer preguntas sobre el origen del mensaje.

Ejemplo más reducido: Soy Tecno y aseguro mis mensajes con mis llaves asignadas al ordenador/móvil de Tecno.

Si estoy hablando con Lisa, puedo enviar el mensaje como yo fuera Lisa desde mi ordenador/ teléfono con usando mis llaves (Las de Tecno).

La lógica de WhatsApp es probablemente: "Bueno, dijiste que eres Lisa, ¡así que supongo que eres Lisa!"

¿WhatsApp te dan la clave pública y privada de la persona a la que le estás enviando mensajes?

No, te proporcionan solamente tus claves públicas y privadas.

Una vez que estás conectado, puedes enviar una llamada API para enviar mensajes y partiendo de esto el usuario puede decir que es X persona en la plataforma y WhatsApp cumplirá con lo que dijiste, sin verificar si la clave que usa está relacionada con la cuenta.

Aún existe una vulnerabilidad peor...

El otro día en el post de títulado "Whatsapp: Privacidad, Seguridad, Espionaje y Anuncios" os hable de Marcelo Romero que había encontrado un fallo en las claves para vulnerar este protocolo de cifrado de extremo a extremo, en la versión web y móvil.

Pues para el mes que viene según la declaración que nos hizo esta tarde a Tecnonucleous existe la posibilidad de poder interceptar y leer todos los mensajes que se mandan por WhatsApp.

Todo esto saltándose el cifrado de extremo a extremo y sin que WhatsApp tenga conocimiento del mismo.

Casi podríamos decir que podría ser una Backdoor puesta de forma intencionada por WhatsApp para leer nuestros mensajes

Su investigación con todos los detalles los podremos ver a finales del mes que viene si todo va según lo previsto.