Agrupar y auditar una base de datos de Active Directory puede ser un proceso lento para cualquier administrador. Pero una nueva herramienta llamada PwdPwn de un desarrollador de Sydney Luke Millanta promete la capacidad de auditar una base de datos de Active Directory con más de 5,000 contraseñas en 15-30 segundos.

Según Millanta, PwdPwn está destinado a ser utilizado como un análisis de seguridad y una herramienta de informes para auditar la fortaleza de las contraseñas de cuenta de usuario de Active Directory almacenadas dentro de un archivo de base de datos NTDS. En palabras de Millanta, aquí está el proceso de cinco pasos para usar PwdPwn:

- El usuario le indica a la aplicación donde están los archivos de la base de datos NTDS (NTDS.dit y la sección de registro SYSTEM asociada).

- La aplicación descarga los hashes de la base de datos NTDS.

- Una vez volcados, los valores hash se descifran, por lo que las contraseñas se muestran en texto sin formato.

- Una vez en texto plano, se mide la fuerza de cada contraseña.

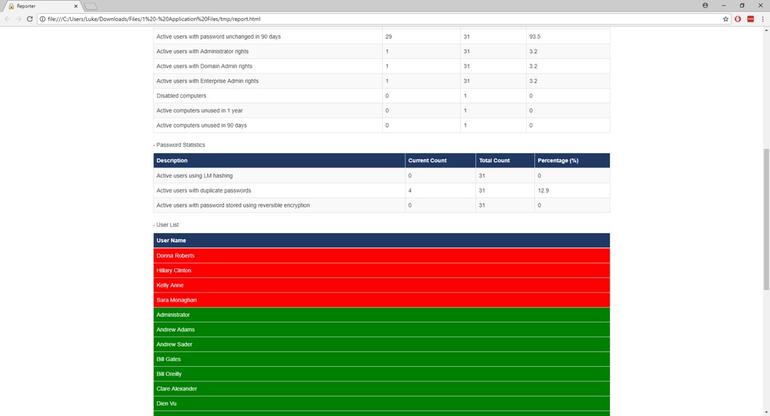

- A continuación, se genera un informe completo para el usuario.

El ímpetu para crear la herramienta vino cuando Millanta estaba viendo a un amigo realizar una auditoría a una base de datos de Active Directory, señalando cuánto tiempo tomó el proceso. Millanta dijo que no veía ninguna razón por la que debería tomar tanto tiempo y que creía que la automatización podría ayudar a resolver el problema.

De la propia experiencia y los comentarios de Millanta que recibió de los evaluadores, la auditoría de bases de datos NDTS sigue siendo en gran medida un proceso manual en muchos aspectos.

"Primero debe tomar una copia de sus archivos de base de datos NDTS, luego debe volcar los hash, descifrar estos hash, auditar las contraseñas y crear su informe", dijo Millanta. "Hacer esto manualmente podría tomar horas si no días. PwnPwn puede hacer todo esto en cuestión de segundos".

Al crear PwdPwn, Millanta espera proporcionar a los administradores del sistema una manera más fácil de realizar dichas auditorías de forma más regular, dentro de un marco de tiempo mucho más rápido, dijo. De esta forma, los administradores podrían aplicar más fácilmente políticas y estándares de contraseñas sólidas.

Para avanzar en este objetivo, Millanta finalmente lanzará PwdPwn como una herramienta de código abierto. En ese momento, estará disponible en su página de GitHub aquí.

"Creo que las organizaciones deben comenzar a tomar las políticas de contraseña de usuario más en serio", dijo Millanta. "He visto demasiados ejecutivos senior, personas con acceso a información altamente confidencial, información que podría influir drásticamente en el futuro del precio de las acciones de su empresa, con contraseñas de 'Hello123'. Esto necesita cambiar ".

Millanta señaló que él cree que los usuarios deben ser educados sobre las repercusiones de la mala seguridad de las contraseñas, y espera que esta herramienta pueda ayudar con eso.

Para obtener una mejor idea de cómo la mayoría de los usuarios abordan las contraseñas, un informe de OpenVPN encontró que el 25% de los empleados usa la misma contraseña para cada cuenta que tienen. Además, el 23% de los empleados dijeron que a menudo hacen clic en los enlaces incluso antes de verificar que conducen a un sitio web legítimo.

Solo queda decir que cualquier herramienta nueva que pueda ayudar a mejorar las prácticas de seguridad y contraseña del usuario podría ser una buena adición a cualquier lugar de trabajo.