El malware basado en Java como McRAT ha proliferado en el pasado, aunque Java en el escritorio es prácticamente inaudito en los ordenadores de consumo en 2018. Del mismo modo, con las empresas que dejan de instalar Java SE en las estaciones de trabajo, la viabilidad de ese enfoque ha disminuido. Sin embargo, los atacantes ahora están utilizando Golang de Google, que admite la compilación cruzada para ejecutarse en múltiples sistemas operativos, para apuntar a las estaciones de trabajo de Windows y Linux.

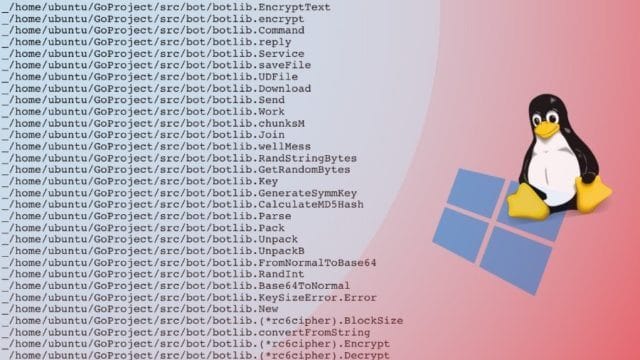

Según un informe de JPCERT, el malware WellMess puede operar en Windows a través de Portable Excutables y en Linux a través de ELF (Formato ejecutable y enlazable). El malware le otorga a un atacante remoto la capacidad de ejecutar comandos arbitrarios, así como cargar y descargar archivos, o ejecutar scripts de PowerShell para automatizar tareas. Los comandos se transfieren al dispositivo infectado a través de solicitudes POST HTTP codificadas RC6, y los resultados de los comandos ejecutados se transmiten al servidor de C & C a través de cookies.

JPCERT ha creado una herramienta (disponible aquí) para descifrar el contenido de esas cookies, para identificar qué se está transmitiendo al servidor de C&C.

WellMess ha sido encontrado en empresas japonesas, aunque no está claro si los ataques están dirigidos exclusivamente a Japón, o si grupos o individuos fuera de Japón se han visto afectados. Los servidores de C&C que controlan los sistemas infectados se encuentran en Lituania, los Países Bajos, Suecia, Hong Kong y China. JPCERT informa que los ataques que usan este malware están en curso.

Mientras que WellMess está lejos de ser el primer malware que se ejecuta en sistemas Linux, la seguridad percibida de las distribuciones de Linux como un objetivo no suficientemente importante para los desarrolladores de malware ya no debería considerarse la sabiduría predominante, ya que la compilación cruzada en Golang facilitará el desarrollo de malware a una medida para los atacantes que buscan apuntar a los usuarios de escritorio de Linux. Al igual que con Windows y macOS, los usuarios de Linux en el escritorio deberían instalar algún tipo de software antivirus para protegerse contra malware como WellMess.

Cómo protegernos de WellMess

Como hemos mencionado, afecta tanto a usuarios de dispositivos con Windows como con Linux. Por tanto puede llegar a afectar a una gran cantidad de usuarios. Todos debemos de contar con software capaz de proteger el equipo de ataques similares.

En términos de software libre y de código abierto, ClamAV es probablemente la mejor opción. ClamAV es un producto del equipo de inteligencia Talos de Cisco, y está disponible en los repositorios de paquetes predeterminados de la mayoría de las principales distribuciones de Linux. Sin embargo, es una herramienta de línea de comandos, por lo que es necesario un front-end como ClamTk o ClamAV-GUI.

Además de tener nuestros equipos protegidos con herramientas de seguridad, es vital que estén actualizados. En ocasiones surgen vulnerabilidades, fallos que pueden permitir la entrada de malware o los ataques de ciberdelincuentes. Si mantenemos nuestros equipos y programas actualizados, reducimos esta posibilidad. Es una de las claves para mantener el equipo seguro.

También es muy importante el sentido común. En muchas ocasiones el malware llega a través de links fraudulentos por redes sociales, correo o al navegar. Hay que prestar mucha atención a este tipo de enlaces que puede contener malware.