La firma de seguridad FireEye ha detectado que los autores de malware han implementado la técnica de inyección de código PROPagate por primera vez dentro de una campaña de distribución de malware.

PROPagate es una técnica de inyección de código relativamente nueva descubierta en noviembre del mespasado. En aquel entonces, un investigador de seguridad descubrió que un atacante podía abusar de la API SetWindowSubclass, una función del sistema operativo Windows que administra las GUI, para cargar y ejecutar código malicioso dentro de los procesos de las aplicaciones legítimas.

La comunidad investigadora de infosec consideró la técnica innovadora, similar en creatividad a la técnica AtomBombing, aunque ambas eran diferentes por sí mismas.

Pero mientras los autores de malware tardaron cuatro meses en convertir AtomBombing en armas y utilizarlo en campañas activas de malware, PROPagate demostró ser un poco más difícil de integrar, ya que su primera aparición llegó en el doble de tiempo.

Se encontró PROPagate en la campaña RIG EK que entrega coinminers.

En un informe publicado ayer, FireEye, una empresa líder en seguridad cibernética, descubrió una campaña de malware utilizando la técnica PROPagate para inyectar malware en procesos legítimos.

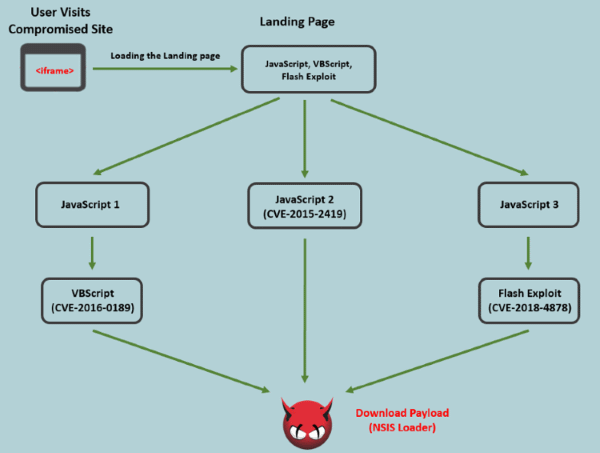

Según FireEye, los operadores del kit de exploits RIG han lanzado una campaña reciente que secuestra el tráfico de sitios legítimos utilizando un iframe oculto y los redirige a la llamada "página de destino".

En esta página, el kit de exploits RIG utiliza una de las tres técnicas (por ejemplo, un JavaScript malicioso, Flash o script de Visual Basic) para descargar y ejecutar un instalador NSIS malicioso.

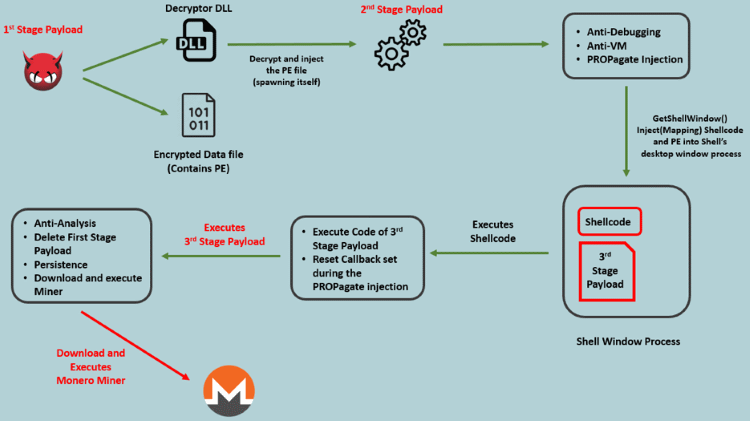

El instalador activa un mecanismo de tres etapas que incorpora la técnica PROPagate para infectar al usuario con la carga útil final: un minero de criptomonedas Monero.

Según FireEye, el instalador de NSIS "aprovecha la técnica de inyección PROPagate para inyectar Shellcode en explorer.exe", ocultando el código malicioso en un proceso benigno.