Un fallo de Chrome y Firefox con el CSS3 puede haber permitido a los atacantes robar datos de usuarios de Facebook

Recientemente, Chrome y Firefox recibieron parches para un error que permitía a los atacantes revelar los nombres de usuario de Facebook, las imágenes de perfil y los "Me gusta" cuando los usuarios visitaban un sitio web.

El error se debe a la forma en que Chrome y Firefox implementaron una característica de Cascading Style Sheets (CSS) llamada 'mix-blend-mode', introducida en el estándar CSS3 en 2016.

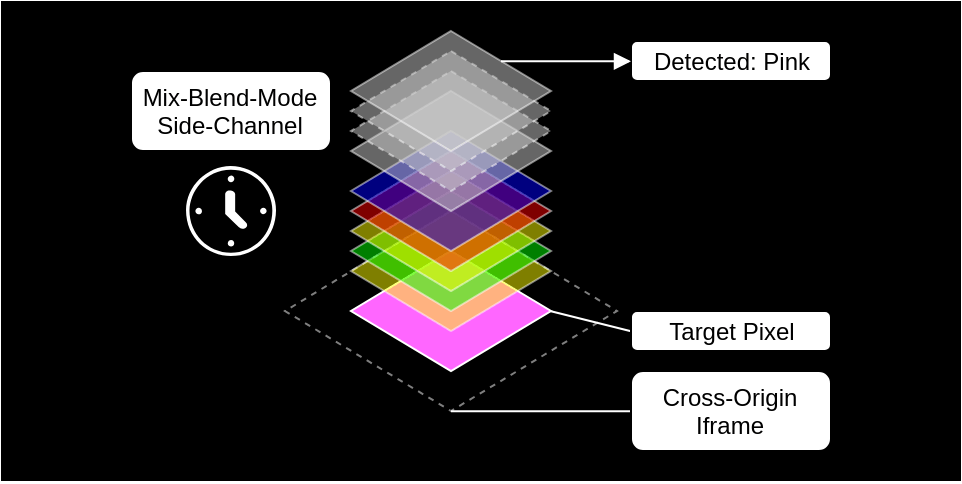

La característica CSS3 en los navegadores tenía una vulnerabilidad de canal lateral que filtraba contenido visual, como imágenes de perfiles de Facebook, de iframes de origen cruzado.

Ruslan Habalov, un investigador de seguridad en Google, explicó en un blog el jueves que un atacante podría configurar un sitio web malicioso que explote el error del navegador para desanonimar a los usuarios de Facebook simplemente haciendo que visiten el sitio mientras están conectados a Facebook.

Habalov, que descubrió el error con el investigador de seguridad Dario Weißer, señala que su demostración se centró en Facebook, pero el fallo afecta a muchos otros sitios con 'endpoints', como el botón de inicio de sesión de Facebook que se puede incrustar en un iframe.

El ataque utiliza un iframe que enlaza con estos puntos finales de Facebook y luego usa la función mix-blend-mode para inferir contenido visual del iframe objetivo mientras renderiza sus elementos.

"No podemos acceder directamente al contenido del iframe. Sin embargo, podemos colocar superposiciones sobre el iframe que realizan algún tipo de interacción gráfica con los píxeles subyacentes", dijo Weißer.

"Dado que estas superposiciones están controladas por el sitio del atacante, es posible medir cuánto tiempo llevan estas interacciones gráficas".

Weißer agregó que algunos de los modos de combinación de mezcla requieren una cantidad de tiempo variable en función del color del píxel subyacente.

"Si el color del píxel probado tiene un color X, el proceso de renderización puede llevar más tiempo que el del color Y. La filtración permite determinar el color de los píxeles individuales. No filtramos el HTML, pero si el contenido visual de el iframe".

Google lanzó una solución en Chrome 63 a fines del año pasado, mientras que Mozilla lo parchó en Firefox 60 hace dos semanas. Mientras tanto, Internet Explorer y Microsoft Edge no eran vulnerables porque no eran compatibles con mix-blend-mode. Safari, por alguna razón desconocida, tampoco se vio afectado.

Los investigadores informaron el problema a Facebook, también. Sin embargo, la red social determinó que era imposible parchear porque habría requerido eliminar todos sus puntos finales.