Los atacantes están experimentando con un nuevo método para evitar algunas soluciones de mitigación DDoS mediante el uso del protocolo Universal Plug and Play (UPnP) para enmascarar el puerto de origen de los paquetes de red enviados durante la inundación DDoS.

En un informe publicado el lunes, la empresa de mitigación DDoS Imperva dice que observó al menos dos ataques DDoS que emplean esta técnica.

Al enmascarar el puerto de origen de los paquetes de red entrantes, Imperva dice que los viejos sistemas de mitigación DDoS que dependen de leer esta información para bloquear ataques necesitarán actualizarse a soluciones más complejas que dependen de la inspección profunda de paquetes (DPI), una más costosa y lenta solución.

Cómo UPnP ayuda a los atacantes

En el corazón del problema está el protocolo Universal Plug and Play (UPnP), una tecnología desarrollada para simplificar el descubrimiento de dispositivos cercanos en la red local.

Una de las características del protocolo es su capacidad para reenviar conexiones de Internet a la red local. Lo hace mapeando las conexiones de IP: puerto entrantes (Internet) a un servicio local IP: puerto.

Esta característica permite el cruce de NAT pero también permite a los administradores de red usuarios remotos acceder a servicios disponibles solo en la red interna.

"Sin embargo, pocos enrutadores en realidad se molestan en verificar que una IP interna proporcionada sea en realidad interna y cumpla con todas las reglas de reenvío como resultado", dicen los investigadores de Imperva.

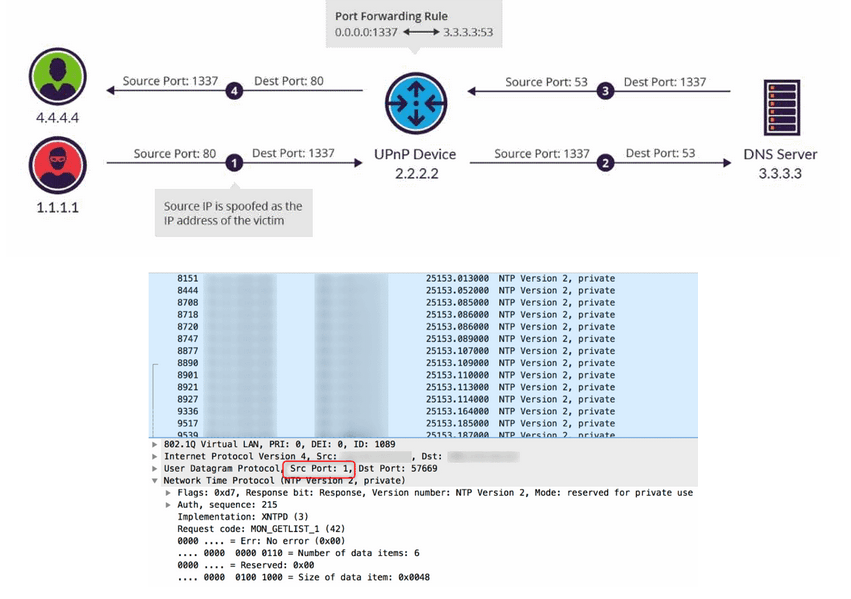

Esto significa que si un atacante logra envenenar la tabla de asignación de puertos, puede usar el enrutador como un proxy y redirigir las direcciones IP entrantes a otras direcciones IP de Internet.

Este tipo de escenario no es nuevo. Akamai detalló esta técnica, llamada UPnProxy, el mes pasado cuando reveló que descubrió botnets y grupos de ciberespionaje usando enrutadores caseros como proxies para rebotar y ocultar el tráfico malicioso.

Técnica UPnProxy utilizada para ataques DDoS

Pero Imperva dice que esta misma técnica también puede ser utilizada para ataques DDoS, con el objetivo de enmascarar el puerto fuente de los ataques DDoS de amplificación, también conocidos como ataques DDoS de reflexión.

La amplificación clásica: Los ataques DDoS se basan en que el atacante rebote un paquete malicioso de un servidor remoto y lo envíe a una víctima a través de una IP falsificada.

En los ataques DDoS de amplificación clásicos, el puerto de origen siempre es el puerto del servicio que amplifica el ataque. Por ejemplo, los paquetes rebotados en un servidor DNS durante un ataque de amplificación DNS tendrán un puerto de origen de 53, mientras que los ataques de amplificación NTP tendrán un puerto de origen de 123.

Esto permite que los servicios de mitigación DDoS detecten y bloqueen los ataques de amplificación al bloquear todos los paquetes entrantes con un puerto de origen específico.

Pero al usar UPnProxy, los atacantes pueden alterar las tablas de asignación de puertos de los enrutadores vulnerables y usarlas para enmascarar el puerto de origen de los ataques DDoS, por lo que provienen de puertos aleatorios, rebotan en el servidor vulnerable y golpean a la víctima del ataque DDoS.

Los ataques DDoS con puertos fuente enmascarados se vuelven populares

Imperva dice que desarrolló un script interno de prueba de concepto que probó y reprodujo con éxito uno de los dos ataques DDoS que han detectado.

El código PoC buscó enrutadores que expusieran su archivo rootDesc.xml, que contiene la configuración de asignación de puertos, agregó reglas de asignación de puertos personalizadas que ocultaron el puerto de origen y luego lanzó un ataque de amplificación DDoS. La compañía no lanzó el PoC, por razones obvias.

Los ataques detectados por Imperva que creen que utilizaron UPnP para ocultar el puerto de origen, aprovecharon los protocolos DNS y NTP durante las inundaciones DDoS, lo que significa que la técnica es independiente del tipo de técnica de amplificación DDoS que el atacante elige usar.

"Esperamos que estos hallazgos ayuden a la industria de la mitigación a prepararse para las tácticas de evasión antes descritas antes de que se vuelvan más comunes", dijo el equipo de Imperva.

"También esperamos que nuestros hallazgos se sumen al cuerpo de investigación existente que se centra en las amenazas de seguridad relacionadas con UPnP, y ayudar a promover una mayor conciencia de seguridad entre los fabricantes y distribuidores de IoT".

La técnica es, sin duda, va a ser más popular a medida que pasa el tiempo. Al igual que cuando salió a la luz el fallo UPnProxy, se recomienda a los propietarios del enrutador deshabilitar la compatibilidad con UPnP si no están usando la característica.