Investigadores Federales arrestarón a un hombre de Ohio acusado de lanzar ataques DDoS en sitios web pertenecientes a la ciudad de Akron.

De acuerdo con documentos judiciales, el nombre del hombre es James Robinson, 32, de Akron, Ohio. Su seudónimo en internet es AkronPhoenix420.

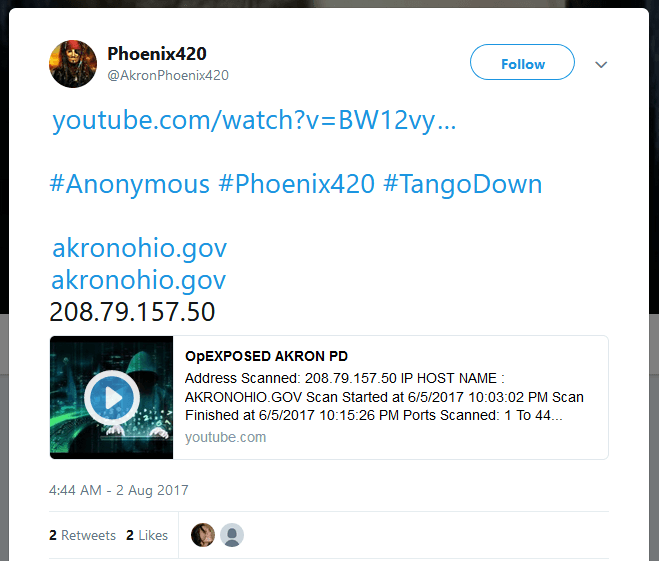

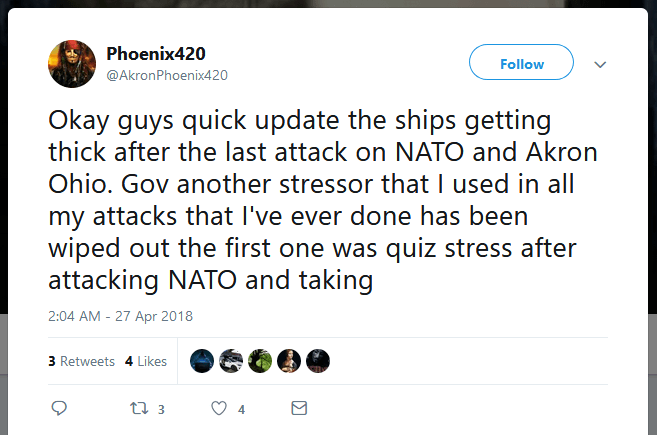

Robinson se hizo pasar por un miembro del colectivo Anonymous de hackers. Tenía una cuenta de YouTube donde publicaba regularmente videos con temas de Anonymous y una cuenta de Twitter desde donde amenazaba, promocionaba y fanfarroneaba sobre los ataques DDoS y las operaciones anónimas en las que participaba.

Hombre acusado de DDoSing a una web de Akron

Si bien su cuenta de Twitter enumera un montón de supuestos ataques DDoS, los documentos judiciales presentados el jueves 10 de mayo revelan que las autoridades estadounidenses lo acusaron de llevar a cabo dos ataques en particular: contra los dominios akronohio.gov y akroncops.org, pertenecientes a la ciudad de Akron, Ohio.

De acuerdo con los documentos judiciales, el ataque tuvo lugar el 1 de agosto de 2017. EyeMG, la compañía proveedora del alojamiento de los dos sitios web, dijo que a menudo cambiaba las direcciones IP para evitar los ataques, pero el atacante también atacaría a los nuevos.

El ataque DDoS continuó hasta el 5 de agosto, tiempo durante el cual los dos sitios web "no estaban disponibles para usuarios legítimos".

El Atacante fanfarroneado en Twitter y YouTube

Dos semanas antes de los ataques, una cuenta asociada con Robinson subió un video en YouTube amenazando a la policía de Ohio con impedir los ciberataques del colectivo Anonymous. Luego compartió el video, junto con los dominios de destino y sus direcciones IP durante el ataque.

"Akron PD abusa de la ley", dijo en el video un hombre vestido con la máscara típica de Guy Fawkes, un símbolo del grupo Anonymous.

"Esta semana, la ciudad de Akron experimentó fallos en el sistema en múltiples dominios, incluidos sus puertos TCP de emergencia. Akron PD cree que al arrinconar a los anons y abusar de ellos, van a asustarse".

Robison supuestamente continúa diciendo que a Akron PD no le importa "la seguridad de su gente", lanzando todo tipo de acusaciones salvajes.

Su cuenta de Twitter está repleta de capturas de pantalla que muestran "evidencia" de ataques DDoS contra innumerables dominios del gobierno de EE.UU., Como disa.mil, dod.gov, military.com y otros.

Dichos ataques siempre fueron etiquetados como si fueran parte de una campaña de ataque más grande llamada "#OpUSA". Las amenazas y supuestos ataques contra Akron y los sitios del gobierno continuaron todo el año hasta unos días antes de su arresto.

El error OpSec que le llevó al arresto

Documentos de la corte revelan que el FBI rastreó a Robinson después de que el sospechoso se conectara a su cuenta de Twitter desde la dirección IP de su casa. La dirección IP y el número de teléfono móvil asociado con la cuenta de Twitter llevaron a los investigadores a Robinson.

El FBI arrestó a Robinson el jueves 10 de mayo. De acuerdo con los documentos judiciales, será detenido hasta el 15 de mayo, en espera de una audiencia en la corte.

Las autoridades estadounidenses han acusado al hombre en virtud de la Ley de fraude y abuso informático con un cargo de causar deliberadamente la transmisión de un programa, información, código y comando, y como resultado de dicha conducta, causar daño intencionalmente a una computadora protegida. Él enfrenta una sentencia máxima de diez años en prisión.