Los investigadores de seguridad dicen que han identificado al menos 1000 sitios web Magento que han sido hackeador por ciberdelincuentes e infectados con códigos maliciosos que roban los datos de las tarjetas o se usan como puntos de paso en la entrega de otro malware.

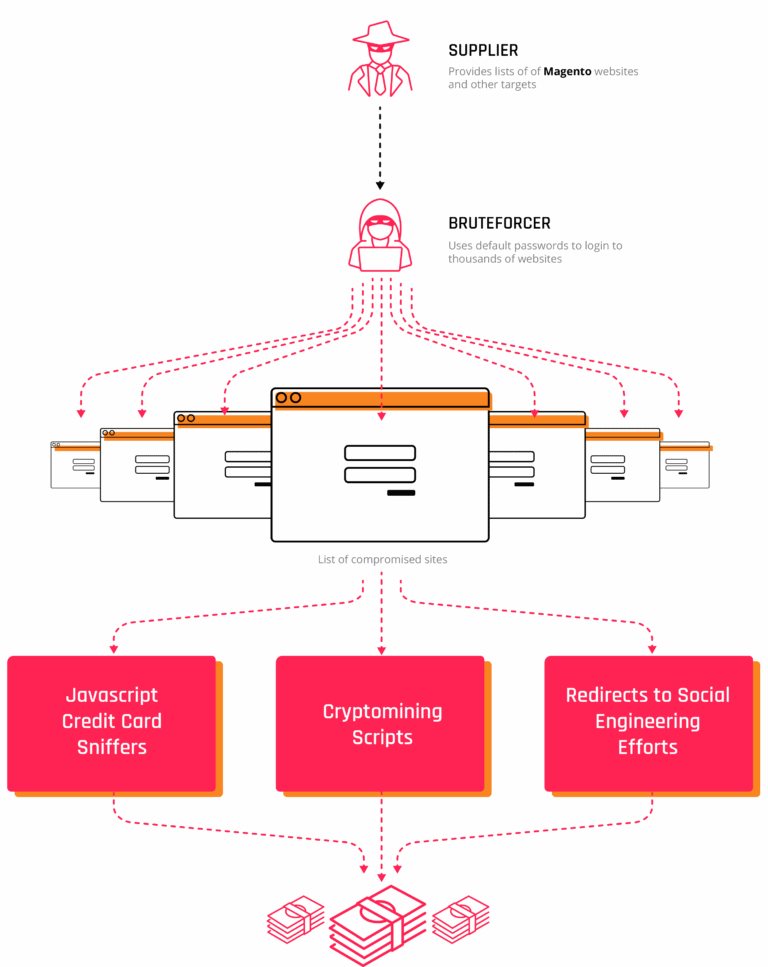

"Los sitios de Magento se ven comprometidos a través de ataques de fuerza bruta usando credenciales de Magento predeterminadas comunes y conocidas", dicen los investigadores de Flashpoint.

"Los ataques de fuerza bruta como estos se simplifican cuando los administradores no pueden cambiar las credenciales al instalar la plataforma", agregan los investigadores. "Mientras tanto, los atacantes pueden crear scripts automáticos simples cargados con credenciales conocidas para facilitar el acceso de los paneles".

Sitios hackeados utilizados para cryptojacking, robo de tarjetas y más

Una vez que los atacantes obtienen acceso a estos sitios, los investigadores dicen que han observado tres patrones principales de actividades maliciosas.

La práctica más común es insertar código malicioso en los archivos centrales de Magento, código que registra la información de la tarjeta de pago ingresada dentro del proceso de pago. Este malware se denomina "card scraper" y los usuarios deben esperar encontrar uno en cualquier tienda de comercio electrónico que no esta actualizada.

En segundo lugar, los atacantes también implementan secuencias de comandos de criptografía que extraen Monero en los ordenadores de los visitantes de la tienda, una práctica que se ha vuelto bastante común hoy en día, en todos los sitios, no solo en las tiendas de Magento.

Por último, los hackers también usan estas tiendas comprometidas de Magento para redirigir a los visitantes de algunos sitios infectados a sitios maliciosos que intentan engañar a los usuarios para que descarguen e instalen malware en sus ordenadores. Según los casos investigados por los investigadores de Flashpoint, la táctica más frecuente fue redirigir a los usuarios a sitios que ofrecen paquetes de actualización falsos de Adobe Flash Player, que infectarían a los usuarios con infostealers AZORult.

Según los investigadores, la gran mayoría de estos más de 1,000 sitios comprometidos se encontraban en los sectores de educación y cuidado de la salud, con la gran mayoría de sitios comprometidos alojados en servidores ubicados en la UE y los EE.UU.

Más sitios de Magento hackeados todavía están activos

Los expertos en seguridad creen que los sitios que descubrieron son solo una pequeña muestra de todas las tiendas comprometidas de Magento.

Flashpoint dice que además de Magento, la inteligencia de amenazas recopilada desde los foros de nivel básico y oscuro de Deep-Dark sugiere que los ciberdelincuentes también están muy interesados en otras plataformas de comercio electrónico, no solo en Magento, como OpenCart y Powerfront CMS.

En el panorama actual del cibercrimen donde los delincuentes tienen acceso a botnets de fuerza bruta que pueden usar para adivinar las contraseñas del sitio con relativamente poco esfuerzo, los propietarios del sitio deben asegurarse de usar nombres de usuario y contraseñas únicos que no pueden adivinarse después de algunos intentos.

Asegurar las contraseñas de la cuenta de administrador debe ser una prioridad, junto a la aplicación de actualizaciones de seguridad, para todos los propietarios de sitios, no solo para aquellos que administran las tiendas en línea.