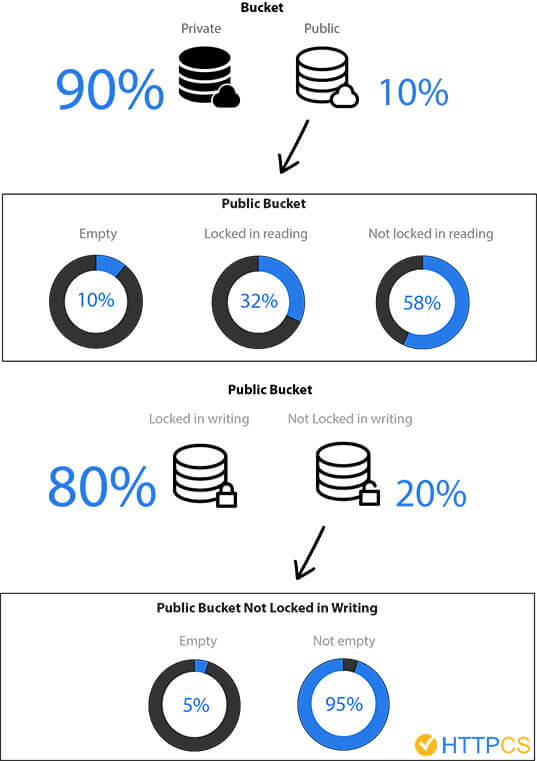

Una nueva investigación publicada el lunes revela que el 5.8% de todos los segmentos de Amazon S3 son legibles públicamente, mientras que el 2% son públicamente editables, permitiendo que cualquiera agregue, edite o elimine datos e incluso guarde los datos de la víctima para solicitar un rescate.

Esta nueva investigación, llevada a cabo por la compañía francesa de ciberseguridad HTTPCS, viene a actualizar una encuesta previa de los segmentos de Amazon S3 a partir de septiembre de 2017.

Esa encuesta, realizada por expertos en seguridad en la nube de Skyhigh Networks (ahora parte de McAfee), descubrió que el 7% de todos los contenedores de almacenamiento de Amazon S3 eran legibles públicamente.

En ese momento, los expertos creían que la gran cantidad de instancias S3 de lectura pública era la razón principal detrás de un incremento en los informes de robo de datos.

En la nueva encuesta HTTPCS se escaneó más de 100.000 segmentos de S3, pero también buscó los segmentos a los que cualquiera podría agregar datos.

"El 20% de las instancias públicos (es decir, el 2% del total) no están protegidos contra escritura, lo que podría conducir a ataques de corrupción de datos, propagación de malware e incluso ataques de ransomware, como pudimos ver en 2017 en bases de datos MongoDB mal configuradas. "Expertos de HTTPCS descubrieron, y agregaron que" solo el 5% de las instancias que no están protegidos contra escritura (es decir, el 0.1% del total) no contienen ningún archivo, por lo tanto, las posibilidades de ataques a gran escala son bastante reales"

.

.

Los resultados de la nueva encuesta fueron compilados en una infografía, para ser más fáciles de interpretar.