Otra razón más para desinstalar Adobe Flash Player: un nuevo exploit Zero-Day de Flash Player ha sido detectado por hackers norcoreanos.

El Equipo de Respuesta a Emergencias Informáticas de Corea del Sur (KR-CERT) emitió una alerta el miércoles sobre una nueva vulnerabilidad Zero-Day de Flash Player que los hackers norcoreanos están explotando activamente para atacar a los usuarios de Windows en Corea del Sur.

Simon Choi, de la firma de seguridad cibernética con sede en Corea del Sur, Hauri, informó por primera vez de la campaña en Twitter, diciendo que los piratas informáticos norcoreanos han estado usando la vulneabilidad Zero-Day de adobe flash contra los surcoreanos desde mediados de noviembre de 2017.

Aunque Choi no compartió ninguna muestra de malware ni detalles sobre la vulnerabilidad, el investigador dijo que los ataques con el nuevo Flash zero-day están dirigidos a personas surcoreanas que se enfocan en investigar Corea del Norte.

Adobe también lanzó un aviso el miércoles, que dice que el día cero está explotando una vulnerabilidad crítica de 'uso después de la liberación' (CVE-2018-4878) en su software de medios Flash que conduce a la ejecución remota de código.

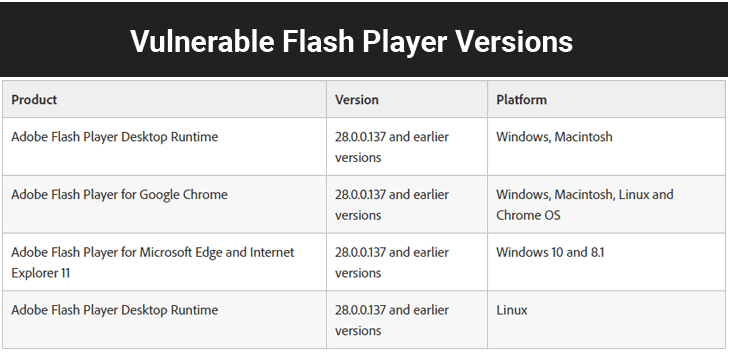

La vulnerabilidad crítica afecta a Adobe Flash Player versión 28.0.0.137 y versiones anteriores para:

- Desktop Runtime (Win / Mac / Linux)

- Google Chrome (Win / Mac / Linux / Chrome OS)

- Microsoft Edge e Internet Explorer 11 (Win 10 y 8.1)

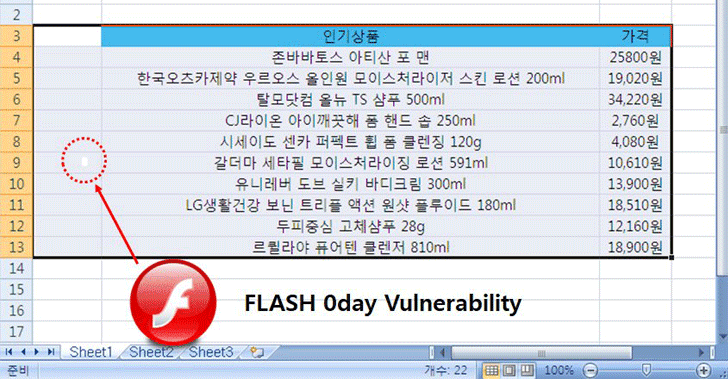

"Adobe tiene conocimiento de un informe de que existe un exploit para CVE-2018-4878 en la naturaleza, y está siendo utilizado en ataques dirigidos y limitados contra usuarios de Windows", dijo el comunicado. "Estos ataques aprovechan los documentos de Office con contenido incrustado de Flash malicioso y lo mandan por correo electrónico. Adobe abordará esta vulnerabilidad en un lanzamiento planificado para la semana del 5 de febrero".

Para explotar la vulnerabilidad, todo lo que un atacante debe hacer es engañar a las víctimas para que abran documentos de Microsoft Office, páginas web o mensajes de correo no deseado que contengan un archivo Adobe Flash creado con fines malintencionados.

Los hackers pueden aprovechar la vulnerabilidad para tomar el control de un ordenador afectado.

Adobe dijo en su aviso que la compañía ha planeado abordar esta vulnerabilidad en un "lanzamiento previsto para la semana del 5 de febrero", a través de KR-CERT que aconseja a los usuarios desactivar o eliminar por completo el software defectuoso.

Fuente: KR-CERT